Il Cliente

Il cliente è una rinomata catena alberghiera Italiana, che gestisce oltre 50 hotel di lusso in tutto il mondo. Con una presenza globale in 20 paesi, la catena è conosciuta per la sua eccellenza nel servizio e per l'offerta di esperienze uniche ai propri ospiti. La catena alberghiera impiega oltre 8.000 persone e serve milioni di ospiti ogni anno, garantendo un soggiorno indimenticabile grazie a strutture all'avanguardia e un'attenzione costante alla qualità e alla sicurezza.

La…

Le principali sfide che ASM Global Italia affronta in termini di sicurezza dei dati durante i grandi eventi.

La gestione delle informazioni, il riconoscimento facciale, l'attivazione dei protocolli di sicurezza quando necessario sono tutti elementi che corrono su queste strutture. Da qui l'esigenza di partner affidabili, capaci di gestire questi servizi e di integrarli in tempo reale con le esigenze operative.

Il Cliente

Con sede in Lombardia, è una nota software house nel settore dei servizi per studi professionali e imprese. L'azienda è specializzata nella produzione di soluzioni contabili, fiscali e amministrative, tra cui fatturazione elettronica e conservazione sostitutiva. La software house gestisce attualmente più di 200.000 clienti.

Siamo con Giuseppe Rizzello, General manager di ASM Global.

Italia che ci concede il suo tempo prezioso per parlare di Cyber Security.

Qual è l'approccio di ASM Global Italia alla sicurezza dei dati durante gli eventi considerando l'aspetto digitale e la protezione dei dati...

ASM Global opera in cinque continenti con quasi 400 edifici tra stadi arene centri congressuali.

L'attenzione alla Cyber Security, soprattutto negli ultimi anni, è diventata un un caposaldo dell'attività dell'Azienda.

Il Professor Armoni descrive gli opportuni accorgimenti che le Aziende Sanitarie dovranno predisporre per poter aderire alla normativa NIS 2.

Intervista con il professor Marco Armoni che ricopre la carica di presidente del Comitato Scientifico presso l'Ente Nazionale per la Trasformazione Digitale, sotto la Presidenza del Consiglio dei Ministri.

Parliamo con lui della normativa NIS 2 e delle sue ricadute operative in ambito sanitario, i principali fattori di rischio.

Mentre la NIS era focalizzata sugli operatori di servizi essenziali e sui fornitori di servizi digitali, la NIS 2 coinvolge la totalità degli operatori.

Dalle ultime notizie riportate dalla ACN sembra esserci Lockbit 3.0 dietro all'attacco ransomware di Westpole. Ad oggi (19 Dicembre) non sembra esserci alcuna rivendicazione dell' attacco a Westpole nel DLS di Lockbit 3.0. Nei prossimi giorni sicuramente avremmo ulteriori insight. Stay Tuned! and follow us!

Pensare di essere troppo piccole per essere notate dagli hacker è un errore. In realtà per gli hacker le PMI sono un bersaglio più facile e molto redditizio. Per il cybercrime le PMI sono interessanti tanto quanto le aziende più grandi. L’unica differenza è che gli attacchi informatici alle piccole e medie imprese raramente arrivano alle cronache nazionali. Il che rallenta la consapevolezza delle PMI nel riconoscere l’entità delle minacce e nel distinguere tra rischi reali e rischi potenziali…

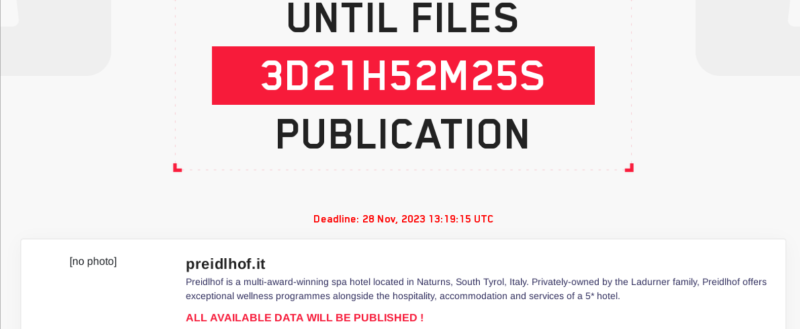

La banda di criminali informatici di Lockbit 3.0, rivendica un attacco informatico all’hotel spa tirolese Preidlofh, come riportato nel loro Data Leak Site (DLS). A quanto pare la Gang non ha ottenuto il riscatto ed ha deciso di adottare la famosa politica del "doppio riscatto" sempre più usata da queste bande criminali. In sostanza la Gang rende noto che il Countdown è iniziato e minaccia l'hotel preidlhof di pubblicare i dati tra 4 giorni.

seguici anche su youtube:

https://www.youtube.com…

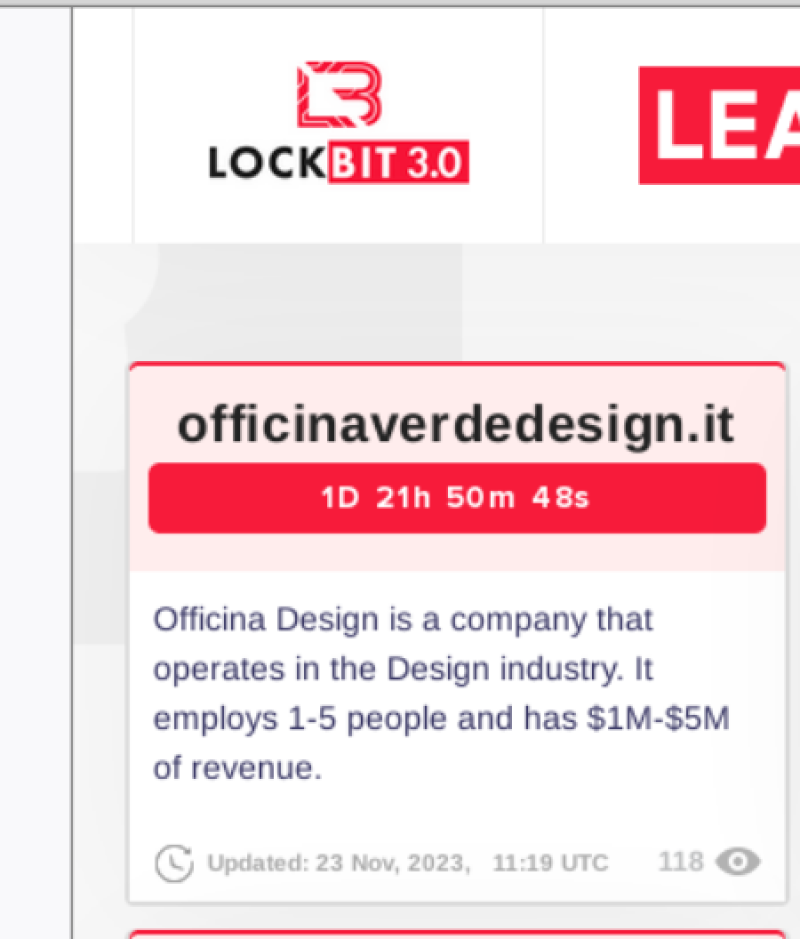

La banda di criminali informatici di Lockbit 3.0, rivendica un attacco informatico all’azienda www.officinaverdedesign.it, come riportato nel loro Data Leak Site (DLS).

A quanto pare la Gang non ha ottenuto il riscatto ed ha deciso di adottare la famosa politica del "doppio riscatto" sempre più usata da queste bande criminali.

In sostanza la Gang rende noto che il Countdown è iniziato e minaccia officina verde del design di pubblicare i dati tra 1 giorno.

La banda di criminali informatici di Lockbit 3.0, rivendica un attacco informatico all’azienda Italiana Art-Eco S.r.l, come riportato nel loro Data Leak Site (DLS).A quanto pare la Gang non ha ottenuto il riscatto ed ha deciso di adottare la famosa politica del "doppio riscatto" sempre più usata da queste bande criminali. In sostanza la Gang rende noto che il Countdown è iniziato e minaccia Art-Eco di pubblicare i dati tra 6 giorni.

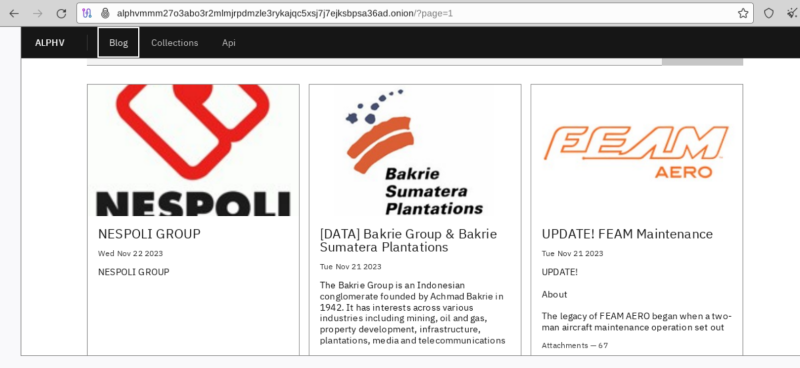

La banda di criminali informatici di ALPHV, rivendica un attacco informatico all’azienda Italo-Tedesca Nespoli Group, come riportato nel loro Data Leak Site (DLS).Ancora non sappiamo se tali dati risultano di proprietà dell’azienda, sul sito di alphv e solo riportato quanto segue: